Актуальні теми

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

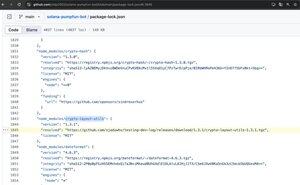

На початку липня SlowMist розслідував крадіжку криптовалюти, спричинену шкідливим проєктом GitHub: zldp2002/solana-pumpfun-bot.

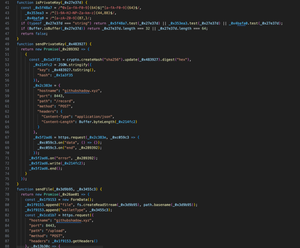

Зовсім недавно подібний репозиторій — audiofilter/pumpfun-pumpswap-sniper-copy-trading-bot — був виявлений у крадіжці приватних ключів із файлів .env та надсиланні їх на сервер, контрольований зловмисником.

🎭Ці атаки часто спираються на соціальну інженерію. Розробники та користувачі: будьте уважні при використанні невідомих інструментів GitHub, особливо тих, що пов'язані з гаманцями або ключами.

⚠️Працює лише в ізольованих середовищах без конфіденційних даних.

✍️Повний аналіз:

4 лип., 11:53

2 липня жертва звернулася до команди SlowMist після втрати криптоактивів. З чим це пов'язано? Запустив, здавалося б, законний проєкт на GitHub — zldp2002/solana-pumpfun-bot.

🕳️Те, що виглядало безпечним, виявилося хитро замаскованою пасткою.

Наш аналіз виявив:

1️⃣Зловмисник замаскував шкідливу програму під законний проект з відкритим вихідним кодом (solana-pumpfun-bot), заманюючи користувачів завантажити та запустити її.

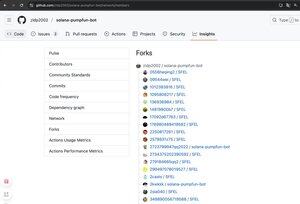

2️⃣Його штучна популярність (зірки/форки) маскувала загрозу — користувачі несвідомо запускали Node.js проект із вбудованими шкідливими залежностями, розкриваючи свої приватні ключі та втрачаючи активи. Це соціальне + технічне поєднання зробило його дуже оманливим.

⚠️Нагадування: Ніколи не довіряйте сліпо проектам GitHub, особливо коли йдеться про приватні ключі або гаманці.

Якщо вам потрібно перевірити їх, робіть це в ізольованому середовищі в ізольованому середовищі без конфіденційних даних.

🔗Повна стаття:

#Web3Security #NodeJS #OpenSourceSecurity #GitHub

6,87K

Найкращі

Рейтинг

Вибране