Argomenti di tendenza

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

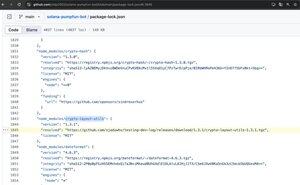

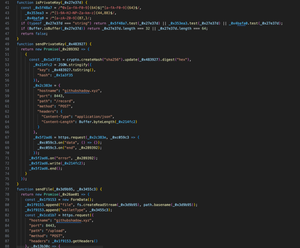

All'inizio di luglio, SlowMist ha indagato su un furto di criptovalute causato da un progetto GitHub malevolo: zldp2002/solana-pumpfun-bot.

Più recentemente, è stato trovato un repo simile — audiofilter/pumpfun-pumpswap-sniper-copy-trading-bot — che rubava chiavi private dai file .env e le inviava a un server controllato dall'attaccante.

🎭Questi attacchi spesso si basano su ingegneria sociale. Sviluppatori e utenti: rimanete vigili quando utilizzate strumenti GitHub sconosciuti, specialmente quelli che coinvolgono portafogli o chiavi.

⚠️Eseguite solo in ambienti isolati senza dati sensibili.

✍️Analisi completa:

4 lug, 11:53

Il 2 luglio, una vittima ha contattato il team di SlowMist dopo aver perso asset in criptovaluta. La causa? Eseguire un progetto GitHub apparentemente legittimo — zldp2002/solana-pumpfun-bot.

🕳️Quello che sembrava sicuro si è rivelato essere una trappola abilmente camuffata.

La nostra analisi ha rivelato:

1️⃣Il perpetratore ha mascherato un programma malevolo come un legittimo progetto open-source (solana-pumpfun-bot), attirando gli utenti a scaricarlo ed eseguirlo.

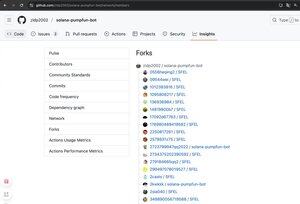

2️⃣La sua popolarità artificiale (stelle/fork) ha mascherato la minaccia — gli utenti hanno inconsapevolmente eseguito un progetto Node.js con dipendenze malevole incorporate, esponendo le loro chiavi private e perdendo asset. Questa combinazione sociale + tecnica lo ha reso altamente ingannevole.

⚠️Promemoria: Non fidarti mai ciecamente dei progetti GitHub, specialmente quando sono coinvolte chiavi private o portafogli.

Se devi testarli, fallo in un ambiente isolato e sandboxato senza dati sensibili.

🔗Articolo completo:

#Web3Security #NodeJS #OpenSourceSecurity #GitHub

7,08K

Principali

Ranking

Preferiti