Populaire onderwerpen

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

Weer een geweldige uitleg van onze devrel.

10 jul, 23:31

GMX v1 Verloor $42M Door AUM Manipulatie

Gisteren heeft GMX v1 een aanval ondergaan die $42M heeft weggehaald door AUM manipulatie. Dit was de 2e grote hack van GMX in 2025 (verloor $13M in maart).

Disclaimer: Dit is geen volledige post-mortem, ik heb voornamelijk gekeken naar het deel van de AUM manipulatie.

De Aanvalsvector:

1. Benutte re-entrantie in de `executeDecreaseOrder` functie

2. Tijdens de callback werden enorme shortposities geopend tegen kunstmatig lage prijzen

3. Gemanipuleerde `globalShortAveragePrices`, waardoor de AUM-berekening werd opgeblazen

4. Systeem dacht dat het enorme "niet-gerealiseerde winsten" had van shorts

5. GLP-tokens ingewisseld tegen opgeblazen prijzen, waardoor echte activa werden onttrokken

Het Kernprobleem:

GMX's AUM = Fysieke Tokens + Stablecoins + Niet-gerealiseerde Handelswinsten + Vergoedingen

Wanneer shorts geld verliezen (huidige prijs > gemiddelde prijs), "profiteert" de vault en neemt de AUM toe. De aanvaller heeft dit uitgebuit om kunstmatige winsten te creëren.

Eenvoudige Preventie:

Een AUM-bounds invariant die `AUM_change ≤ net_token_inflow + 5%` afdwingt, zou dit onmiddellijk hebben opgemerkt.

De aanval creëerde enorme kunstmatige waarde met minimale echte stortingen - precies wat economische sanity checks detecteren.

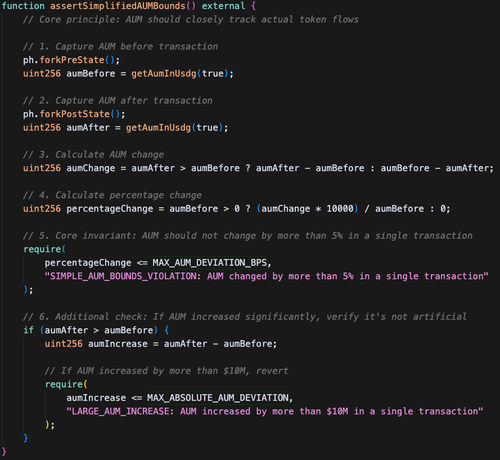

Een vereenvoudigde versie van een @phylaxsystems assertie die de hack had kunnen detecteren en voorkomen:

721

Boven

Positie

Favorieten