熱門話題

#

Bonk 生態迷因幣展現強韌勢頭

#

有消息稱 Pump.fun 計劃 40 億估值發幣,引發市場猜測

#

Solana 新代幣發射平臺 Boop.Fun 風頭正勁

GMX v1 透過 AUM 操作損失 4200 萬美元

昨天 GMX v1 遭受了一次攻擊,通過 AUM 操作損失了 4200 萬美元。這是 GMX 在 2025 年的第二次重大黑客事件(3 月損失 1300 萬美元)。

免責聲明:這不是一份完整的事後分析,我主要關注 AUM 操作的部分。

攻擊向量:

1. 利用 `executeDecreaseOrder` 函數中的重入漏洞

2. 在回調期間,以人為低價開啟大量空頭頭寸

3. 操縱 `globalShortAveragePrices`,膨脹 AUM 計算

4. 系統認為它從空頭中獲得了巨大的 "未實現利潤"

5. 以膨脹的價格贖回 GLP 代幣,提取真實資產

核心問題:

GMX 的 AUM = 實體代幣 + 穩定幣 + 未實現交易利潤 + 費用

當空頭虧損(當前價格 > 平均價格)時,保險庫 "獲利",AUM 增加。攻擊者利用這一點創造了人為利潤。

簡單的預防措施:

一個強制執行 `AUM_change ≤ net_token_inflow + 5%` 的 AUM 界限不變量將立即捕捉到這一點。

這次攻擊以最小的真實存款創造了巨大的人工價值 - 正是經濟理智檢查所檢測的內容。

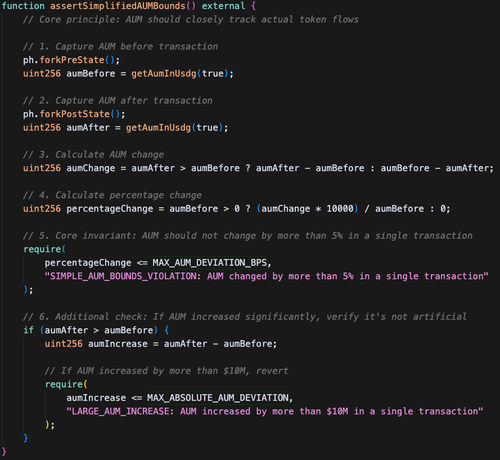

一個簡化版本的 @phylaxsystems 斷言,可能檢測並防止這次黑客事件:

1.89K

熱門

排行

收藏