热门话题

#

Bonk 生态迷因币展现强韧势头

#

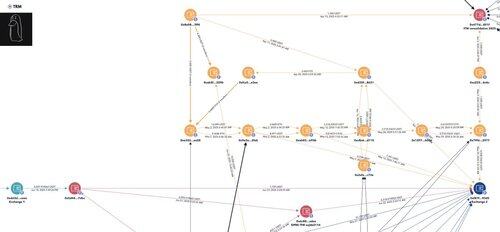

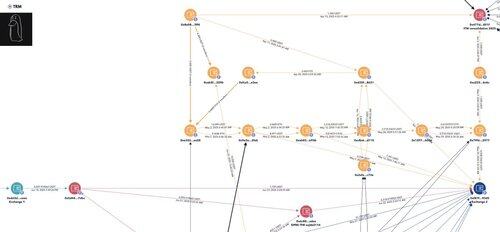

有消息称 Pump.fun 计划 40 亿估值发币,引发市场猜测

#

Solana 新代币发射平台 Boop.Fun 风头正劲

1/ 与Pepe创作者Matt Furie和ChainSaw相关的多个项目以及另一个项目Favrr在过去一周被利用,导致~$1M被盗

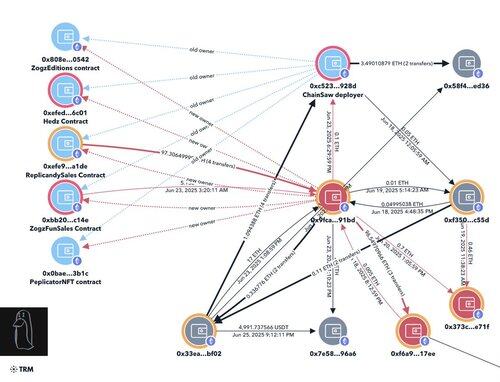

我的分析将这两次攻击与同一群朝鲜 IT 工作者联系起来,这些人很可能是意外被雇佣为开发人员的。

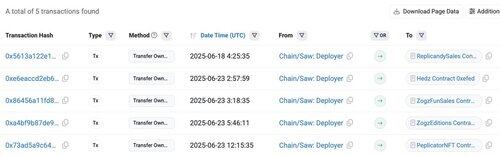

2/ 在2025年6月18日UTC时间凌晨4:25,‘Replicandy’的所有权从Matt Furie和ChainSaw转移到了新的EOA 0x9Fca。

2025年6月18日

UTC时间下午6:20: 0x9Fca从合约中提取了铸造收益

2025年6月19日

UTC时间凌晨5:11: 0x9Fca重新启用了铸造

攻击者随后铸造了NFT并以出价出售,导致地板价跌至零。

3/ 在2025年6月23日,攻击者将ChainSaw部署者的所有权转移给了0x9Fca,涉及Peplicator、Hedz和Zogz。

同样,攻击者铸造了NFT并将其出售给出价者,导致地板价格降至零。

0x9Fca3AC75cd66f3c62bea8231886513b9fe191BD

4/ 我估计他们的项目总共被盗走了超过31万美元,主要在以下三个地址之间转移。

0xf6a9349c54d51f7f76bbd2afd755b5dd75e617ee

0x7e580f916a8e93871b72a694407fb7d790de96a6

0x58f4299465b261e79713e5c78a7629cd656aed36

5/ 攻击者在6月18日晚上7:47 UTC将2.05 ETH转移到交易所1。

通过进行时间分析,我能够定位到接收5007.91 USDT并转移到MEXC的目标交易。

0xf87fbc5e8fff065b413d3d48932b6fb5585d93d5

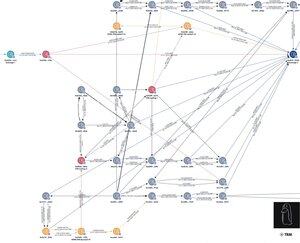

6/ 从MEXC存款地址0xf87追溯,发现每个月收到的其他稳定币存款有很多,金额在$2K-10K之间,涉及多个项目。

由于这些团队在提供信息方面很有帮助,并且DPRK ITWs已被移除,所以我不会提及该项目。

7/ 在此集群中,疑似朝鲜(DPRK)ITW使用的两个GitHub账户如下所示,并列出了他们账户上的钱包。

朝鲜ITW 1: devmad119

0x93d5785d759563b5b8eb98eaff9196dddf7179f3

朝鲜ITW 2: sujitb2114

0x6c88dd91de053fca915baece6868f6c32d20adea

8/ 从内部日志中揭示的其他指标指出,怀疑的朝鲜IT工作人员的简历存在不规律之处。

为什么一位声称居住在美国的开发者会有韩语语言设置、使用Astral VPN,并且处于亚洲/俄罗斯时区?

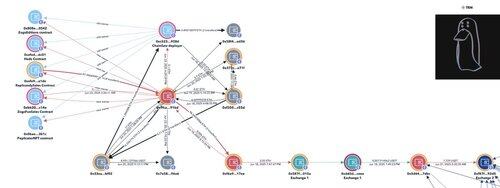

9/ 从MEXC存款0xf87f追溯到另一个不同的朝鲜ITW整合:

0x477d13ee1e1304292d270bfac1aa496902e6851f

10/ 朝鲜民主主义人民共和国 ITW 合并 0x477 收到来自 Favrr 项目的工资,该项目在 2025 年 6 月 25 日被利用,损失超过 68 万美元。

我怀疑他们还有第二个 ITW 也在发放工资,因为利用者地址与 Gate 存款地址 0xab7 相关联,而 ITW 2 向该地址发放了工资。

Favrr ITW 1

0x17087f92d16049e9097413b4964663b754c1e43d

Favrr ITW 2

0x641279133f6f560c3f512b8e2d286ae2c53c31ee

2025年6月26日

Favrr团队及其投资者已注意到在6月25日(星期三)$FAVRR的DEX上市期间出现的技术问题。

在调查仍在进行中,我们想为Favrr社区概述下一步的紧急措施:

1. 所有参与@CoinTerminalCom IDO的用户将全额退款。

2. 今天在@MEXC_official上的$FAVRR上市已被取消。

我们将在接下来的几周内提供重新启动时间表的更新。

与此同时:

• 请避免交易$FAVRR,并对任何冒充其的代币保持警惕。

• 仅依赖在X上发布的官方公告。

感谢您持续的支持和理解。

12/ 我计划很快发布我关于向朝鲜IT工人支付的总金额的统计数据,以提供对情况有多糟糕的洞察。

许多团队雇佣朝鲜IT工人令人沮丧,而基本的尽职调查可能会防止这种情况发生。

自事件发生以来,Matt Furie和ChainSaw的沟通缺乏让人失望,他们对社区的唯一警告在没有解释的情况下被删除。

ChainSaw事件中被盗的资金大部分仍处于沉寂状态。

Favrr被盗的资金已转移到Gate和一些嵌套服务。

由于私信被禁用,我无法与团队取得联系,也没有办法在Telegram或Discord上轻松联系他们。

905.19K

热门

排行

收藏